Google警告:三星晶片含18個零時差漏洞

編譯/鄭智懷

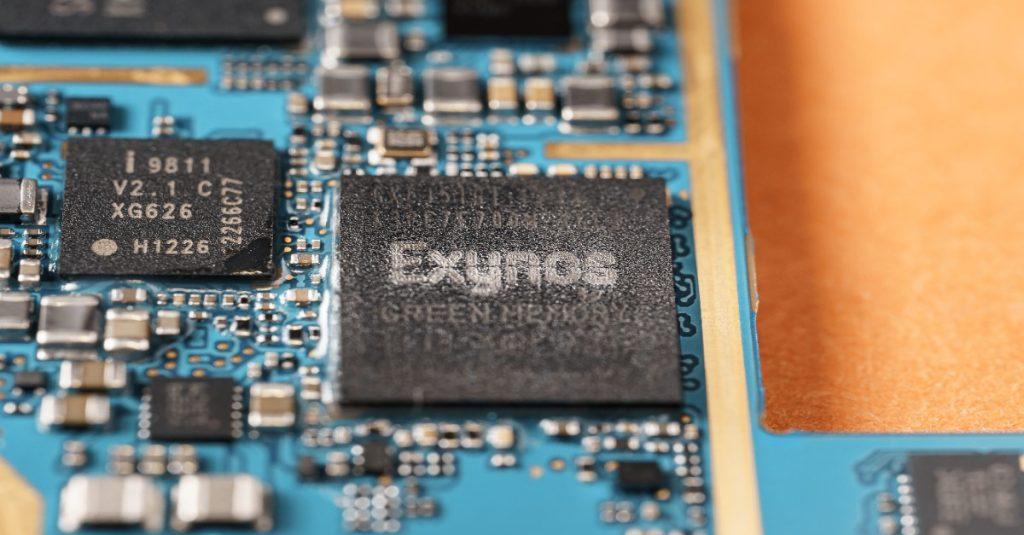

科技巨頭谷歌(Google)旗下的資安團隊Project Zero發現,三星(Samsung)名下的Exynos系列晶片共存有18個零時差漏洞,允許駭客無須與受害者有任何互動,就可以直接遠端攻擊後者的資訊設備。據悉,該批有問題的晶片被廣泛安裝於多款Android手機、穿戴式裝置與車輛之中。

該團隊負責人Tim Willis表示,測試結果顯示其中四個最嚴重的漏洞,「攻擊者只要知道受害者的電話號碼」,就可以遠端執行並破壞手機。

Tim Willis接著補充,熟練的攻擊者只要透過簡單的研究,很快就能藉上述18個漏洞找到受害者設備的破口,並且不會引起目標的注意。

根據三星提供資料,受影響的產品包含,但不限於以下設備:三星S22、M33、M13、M12、A71、A53、A33、A21、A13、A12 和 A04 系列手機;vivo S16、S15、S6、X70、X60和X30系列手機;谷歌()的 Pixel 6 和 Pixel 7 系列手機;所有使用 Exynos W920 晶片的穿戴式裝置;所有使用Exynos Auto T5123 晶片的車輛。

目前,三星已經向其他供應商提供修復晶片的補丁,但是並未向一般大眾開放。換言之,在各大製造商為名下產品釋出相關安全漏洞的補丁之前,消費者仍面臨高度風險。

對此,Project Zero除了呼籲用戶應盡快更新持有設備的軟體,確保隨時在最新版本之外,還建議關閉WiFi通話與VoLTE服務,阻止攻擊者利用三星晶片的漏洞所發動的攻擊活動。三星也證實上述舉措可以有效緩解晶片漏洞的資安危害。

資料來源:BleepingComputer

瀏覽 1,084 次