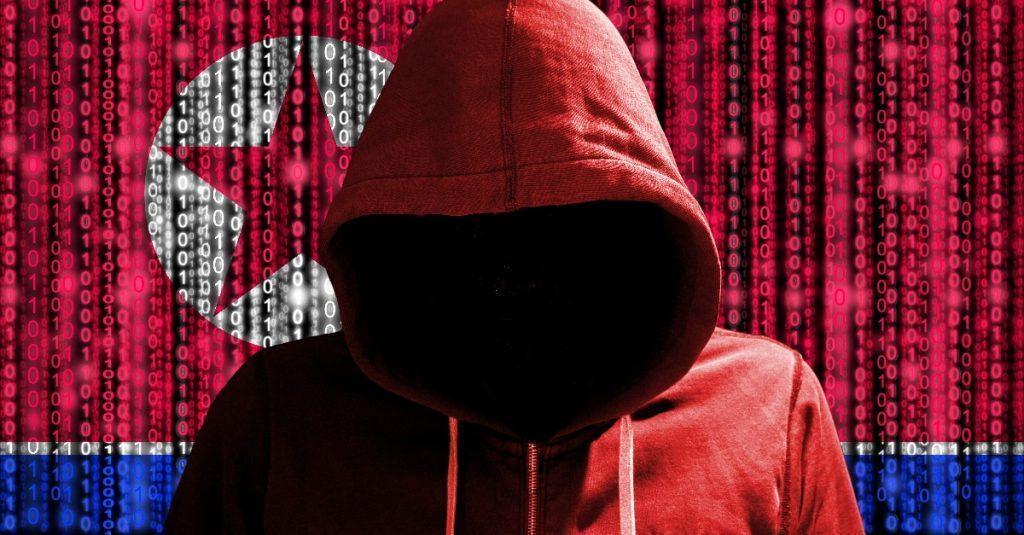

2022年北韓駭客竊取至少10億美元虛擬資產

編譯/龔鈺翔

美國與南韓網路安全情報機構在聯合諮詢警告,來自北韓國家支持的駭客正在對醫療健保和基礎設施進行勒索軟體攻擊,以贊助非法活動。據聯合國的最新報告,北韓駭客在2022年竊取的虛擬資產破紀錄,價值估計在6.3億至10億美元之間,這些攻擊都需要加密貨幣贖金來換取恢復加密文件的訪問權限,美國國土安全部表示「針對美國與南韓政府的網路行動,具體目標包括國防部訊息網路、和國防工業基礎設施網路」。

據The Hcker News報導,多年來,北韓威脅者一直與間諜活動、金融竊盜和加密貨幣挾持活動有關,包括2017年WannaCry勒索軟體攻擊,該攻擊感染了150多個國家的數十萬台機器,從那開始北韓國家幹員就開始涉足VHD、Maui和H0lyGh0st等多種勒索軟體,為這個受到制裁打擊的政權創造源源不斷的非法收入。除了通過犯罪活動獲得的加密貨幣基礎之外,已知對手還創建虛假的角色,以第三方外國附屬機構身分運作,雇用仲介機構,並利用VPN隱藏位置。

駭客團體發起攻擊鏈包括利用Apache Log4j、SonicWall和TerraMaster NAS設備中已知的安全漏洞(例如,CVE 2021-44228、CVE-2021-20038和CVE-2022-24990)

來獲得初始訪問權限,以便後續進行偵查與勒索軟體部署。除了使用私人開發勒索軟體,還觀察到這些駭客利用現成工具,如如BitLocker、DeadBolt、ech0raix、Jigsaw和YourRansom來加密文件,更不用說模仿其他勒索軟體組織,如REvil。

DeadBolt和echo0raix的加入值得注意,因為這標誌著政府機構首次正式將勒索病毒與特定的對抗組織聯繫起來,這些勒索病毒以反覆針對QNAP NAS設備而聞名。

根據The Hcker News這份報告提及,威脅者使用越來越複雜的技術涉入網路金融,並從政府、公司、和個人單位竊取對北韓核武和彈道導彈計畫可用的訊息。緩解這些措施的方法是,建議組織實施管理權限最小化原則,禁用不必要的網路設備管理接口,強制多層網路分割,要求防釣魚認證控制,並保持定期數據備份。

資料來源: The Hacker News

瀏覽 680 次