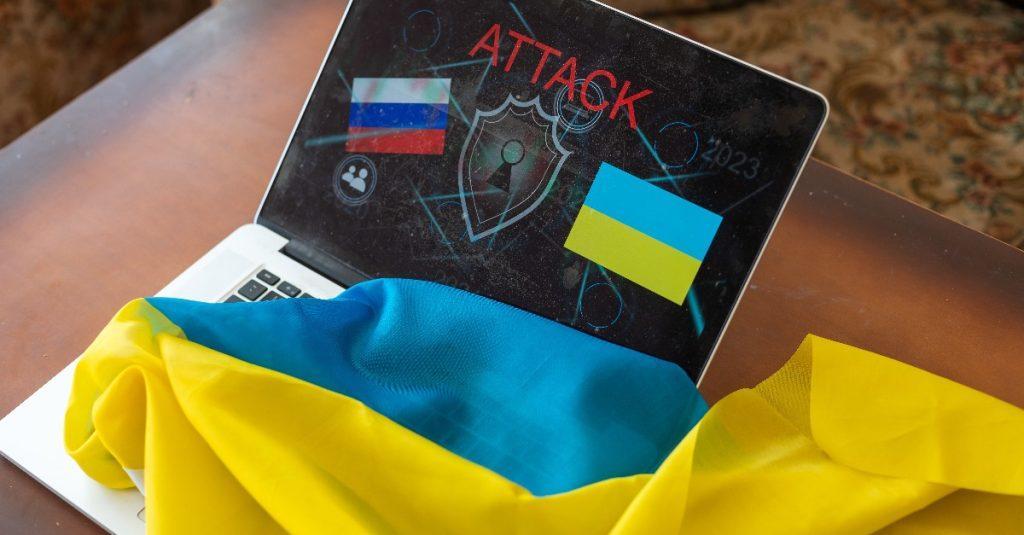

俄駭客啟用十年前惡意軟體攻擊烏克蘭

編譯/鄭智懷

美國資安公司麥迪安(Mandiant)近日發出警告,俄羅斯駭客組織Turla開始使用於2013年上傳到惡意軟體分析網站VirusTotal的ANDROMEDA ─又稱作 Gamarue─散播監控軟體KOPILUWAK 和 後門程式QUIETCANARY,攻擊烏克蘭目標。

Turla又名Iron Hunter、Krypton、Uroburos、Venomous Bear 和 Waterbug,主要使用自製惡意軟體鎖定敵對國家政府、外交與軍事部門發動網路攻擊。自2022年2月俄烏戰爭開打,該集團即針對烏克蘭發動一連串的網路釣魚與監控活動。

研究人員在報告中提到,2022年9月發現該組織重新在網路上註冊至少三個已經過期的C2(command-and-control)網域,並開始發起針對分析受害者,並選選性部署監控軟體KOPILUWAK 和 後門程式QUIETCANARY的攻擊行動(編號為UNC4210)。

報告指出,Turla長期以來一直運用舊式的途徑散播惡意軟體,且「通過 USB 傳播惡意軟體仍然是獲取組織初始存取權限的有效載體。」。本次行動中,該組織主要利用USB隨身碟感染目標電腦。

此外,UNC4210行動也是少數駭客對不同受害者選擇性使用兩款以上的惡意軟體之案例,以實現行動目標並掩蓋行蹤。

報告也發出警告,雖然惡意軟體ANDROMEDA在2010年代早已出現,並被廣泛使用於網路犯罪活動。但是舊款惡意軟體的破壞力也不容小覷。研究者認為,隨著舊款的ANDROMEDA持續透過USB隨身碟傳播,攻擊者可藉此作為突破口,部署其他惡意軟體。另外,舊式的惡意軟體和基礎設施引發的資安警報也可能被資安防護者輕忽,引發資安風險。

資料來源:The Hacker News

瀏覽 847 次